1. 概述

Mustang Panda又名PKPLUG,PKPLUG这个名称来自将PlugX恶意软件作为DLL侧载包的一部分在ZIP存档文件中传递的策略,ZIP文件格式在其文件头中包含”PK”字符串,因此被称为PKPLUG。

ESET研究最近发现一次正在进行中的攻击,使用了Mustang Panda以前从未使用过的Korplug变种。他们将该变种命名为Hodur(雷神),其原因是该变种与由团队UINT42发现的KorPlug变种THOR有很大的相似性。在北欧神话中,Hodur是Thor的同父异母的兄弟。

基于代码相似性、技术和TTP中的许多共性,可以高度信任地将此次活动归因于Mustang Panda。PlugX源码疑似国人开发并在网上已经被泄露很久,很多攻击者使用泄露源码编译生成RAT后门,很多国外安全厂商或研究人员仅根据代码相似性就果断判断PlugX恶意程序并将其背后的攻击者归因于中国APT组织是不可信的。

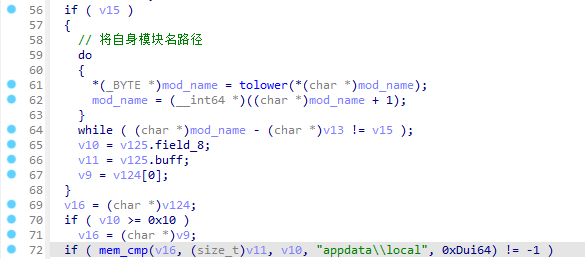

Mustang Panda的攻击活动经常使用自定义加载程序来处理恶意软件。包括Cobalt Strike、PlugX,该组织以创建Korplug变种而闻名。该活动的不同之处就是在部署的每个阶段都使用了大量垃圾代码和不透明谓词来阻碍安全人员分析。

2. 样本详情

| 文件名 | PotPlayer.exe |

|---|---|

| Md5 | f16903b2ff82689404f7d0820f461e5d |

| 文件名 | PotPlayer.dll |

|---|---|

| Md5 | 2102d225508c1f8f488a3f1574a34759 |

| 文件名 | REGULATION OF THE EUROPEAN PARLIAMENT AND OF THE COUNCIL.exe |

|---|---|

| Md5 | 8f17a2ec3c13bed031e99cb57af220cf |

| 文件名 | FontEDL.exe |

|---|---|

| Md5 | c03bc678d28b637327a757d7a35a2bcd |

| 文件名 | DocConvDll.dll |

|---|---|

| Md5 | 69ab42012ddce428c73940dcf343910e |

| 文件名 | COVID-19 travel restrictions EU reviews list of third countries.exe |

|---|---|

| Md5 | 01d8305b91524d83ccf2c26c1b3b7f1f |

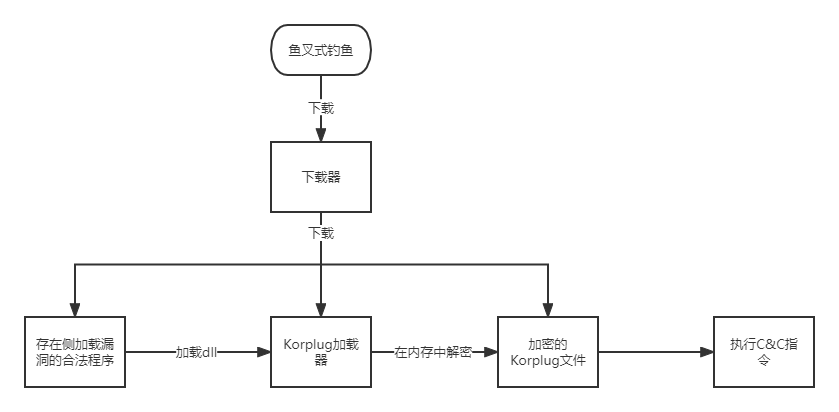

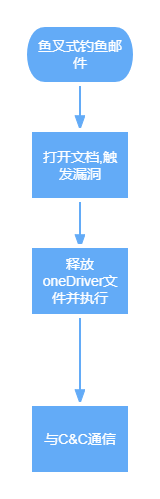

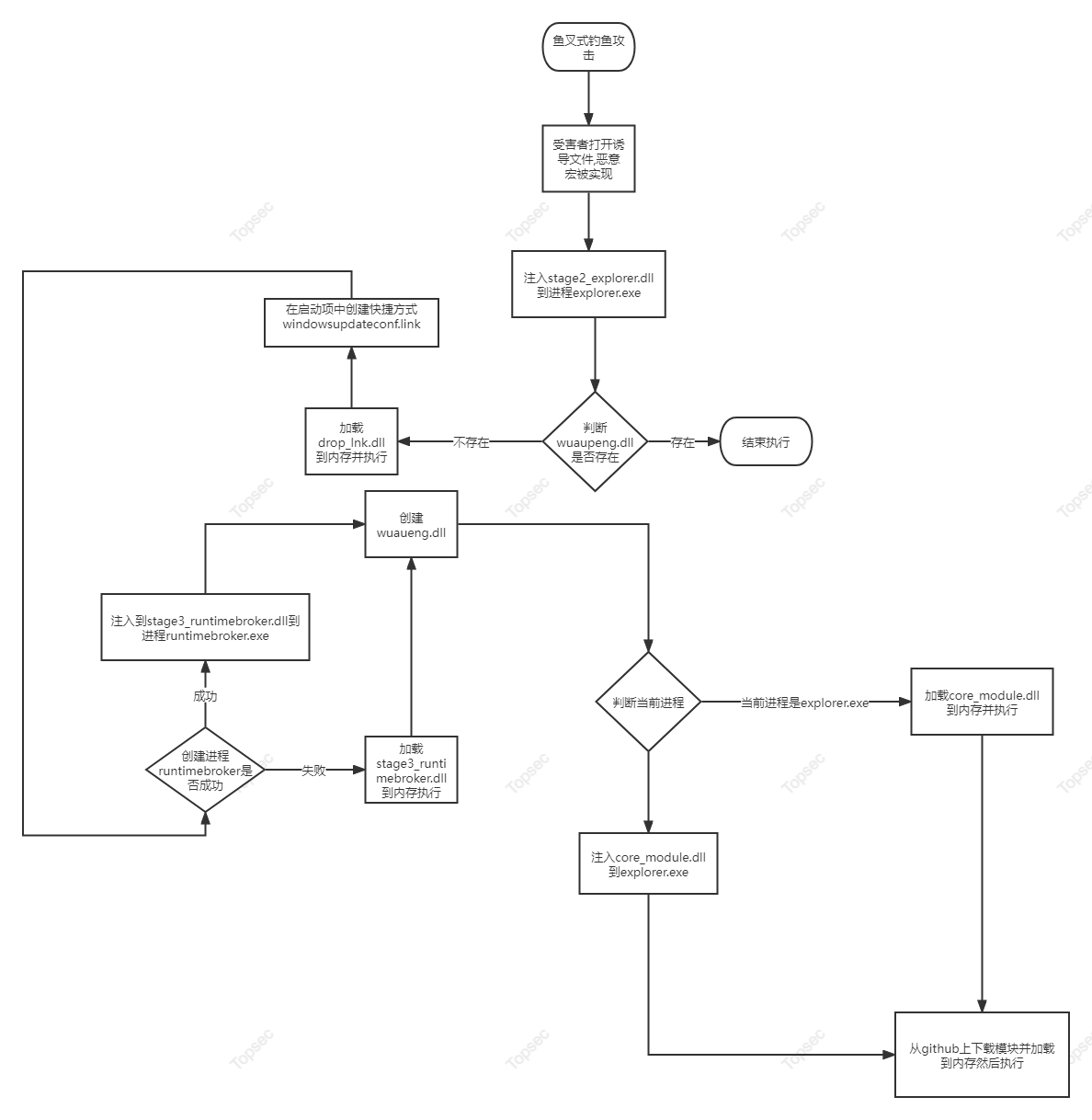

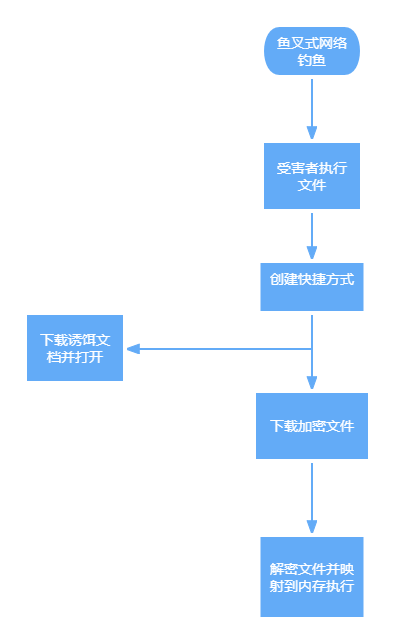

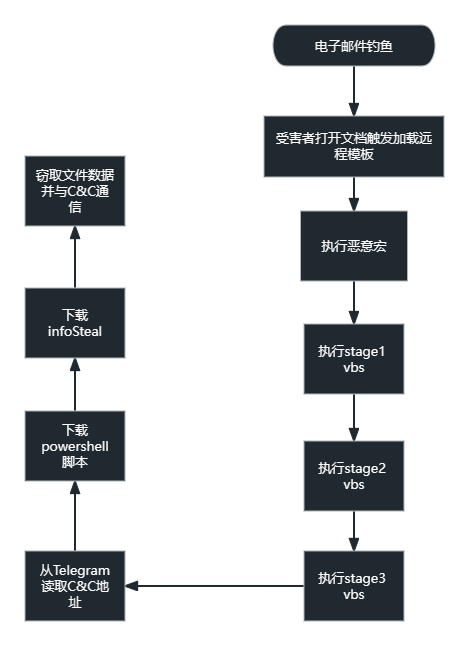

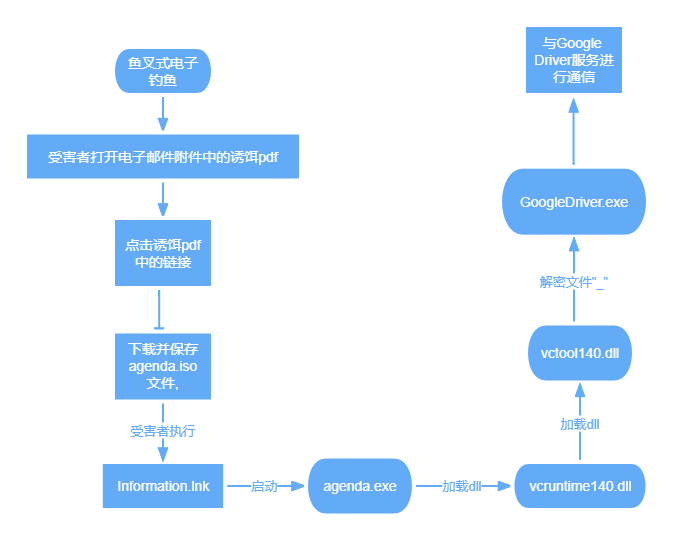

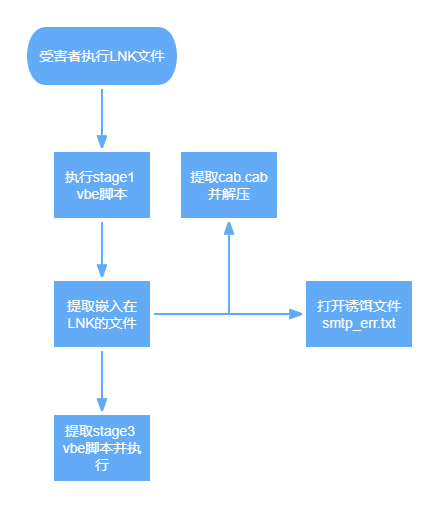

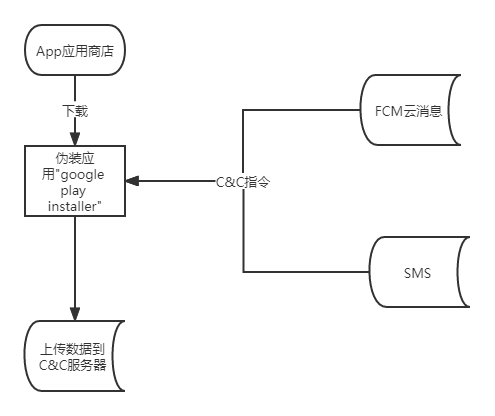

3. 流程图